W kwietniu 2026 roku Anthropic opublikowało raport o możliwościach swojego nowego modelu AI — Claude Mythos Preview. Wyniki są jednoznaczne: model autonomicznie wykrył i wykorzystał luki bezpieczeństwa w każdym głównym systemie operacyjnym i każdej głównej przeglądarce internetowej. Niektóre z tych błędów miały po 17, 20, a nawet 27 lat i nikt ich wcześniej nie znalazł.

To nie jest scenariusz z filmu. To jest raport techniczny, poparty dowodami i opublikowany przez firmę, która ten model stworzyła.

Skala problemu: tysiące luk, dziesiątki dolarów

Mythos Preview znalazł 27-letni błąd w OpenBSD — systemie operacyjnym, który słynie z bezpieczeństwa. Wykrył 16-letnią lukę w FFmpeg — bibliotece, którą używa praktycznie każdy serwis wideo na świecie. Zidentyfikował błędy w bibliotekach kryptograficznych odpowiedzialnych za TLS, AES-GCM i SSH.

Koszt? Przeskanowanie tysiąca repozytoriów open source kosztowało poniżej 20 000 dolarów. Pojedyncze znalezienie krytycznego błędu — niekiedy poniżej 50 dolarów. A co najważniejsze: model robił to autonomicznie. Bez inżyniera bezpieczeństwa nad klawiaturą. Wystarczyło polecenie w stylu „znajdź lukę w tym programie" i kilka godzin pracy.

Inżynierowie Anthropic bez formalnego przeszkolenia w cyberbezpieczeństwie prosili model o znalezienie luk wieczorem — i budzili się rano z gotowym, działającym exploitem.

WordPress, wtyczki i cały ekosystem open source

Jeśli AI potrafi znaleźć 27-letnie błędy w systemach projektowanych z myślą o bezpieczeństwie, to co znajdzie w ekosystemie WordPress?

WordPress napędza ponad 40% stron w internecie. Jego siła — otwartość, rozbudowany ekosystem wtyczek, dostępność — jest jednocześnie punktem ataku. Każda wtyczka to osobny projekt, często utrzymywany przez małe zespoły lub pojedynczych developerów. Aktualizacje pojawiają się nieregularnie. Kod bywa pisany lata temu i od tamtej pory nikt go nie przeglądał.

Model AI klasy Mythos Preview nie rozróżnia między „ważnym" a „nieważnym" repozytorium. Skanuje wszystko. Systematycznie, plik po pliku, funkcja po funkcji. I robi to za ułamek kosztu, który ponosi firma zatrudniająca pentestera.

To zmienia zasady gry — bo narzędzia, które do tej pory były dostępne wyłącznie dla zespołów bezpieczeństwa dużych korporacji, stają się dostępne dla każdego. Także dla atakujących.

Wyścig zbrojeń: kto pierwszy załata

Anthropic w swoim raporcie mówi wprost: w długiej perspektywie AI będzie bardziej pomagać obrońcom niż atakującym. Ale okres przejściowy będzie trudny. Bo luki są znajdowane szybciej, niż ktokolwiek jest w stanie je łatać.

Raport pokazuje konkretny mechanizm zagrożenia — tzw. N-day exploits. To luki, które zostały wykryte i załatane, ale wciąż działają na systemach, które nie wgrały aktualizacji. Mythos Preview potrafił autonomicznie zamienić publiczny identyfikator CVE i commit z poprawką w działający exploit — w czasie i za kwotę, które wcześniej wymagały tygodni pracy specjalisty.

Dla właściciela strony na WordPressie to oznacza jedno: czas między publikacją aktualizacji a jej wgraniem na serwer to okno, w którym strona jest podatna na atak. Im dłużej to okno jest otwarte, tym większe ryzyko.

A teraz pomyśl, ile wtyczek na Twojej stronie ma zaległe aktualizacje. Ile z nich nie było aktualizowanych od miesięcy. I kto za to odpowiada.

Co z tego wynika w praktyce

Bezpieczeństwo strony internetowej przestaje być czymś, co „robi się raz" przy wdrożeniu. Staje się procesem — ciągłym, systematycznym, wymagającym uwagi. Aktualizacje WordPressa, wtyczek, PHP na serwerze, konfiguracja cache, monitoring — to nie jest „nice to have". To jest fundament.

Raport Anthropic rekomenduje konkretne działania: skrócenie cykli łatania, automatyzację aktualizacji, rewizję polityk bezpieczeństwa. Dla dużych firm to zadanie dla zespołów IT. Dla małej firmy z jedną stroną na WordPressie — to zadanie, które łatwo odłożyć na potem. A „potem" w świecie AI-driven exploits może oznaczać „za późno".

Dlaczego support to nie koszt, tylko ubezpieczenie

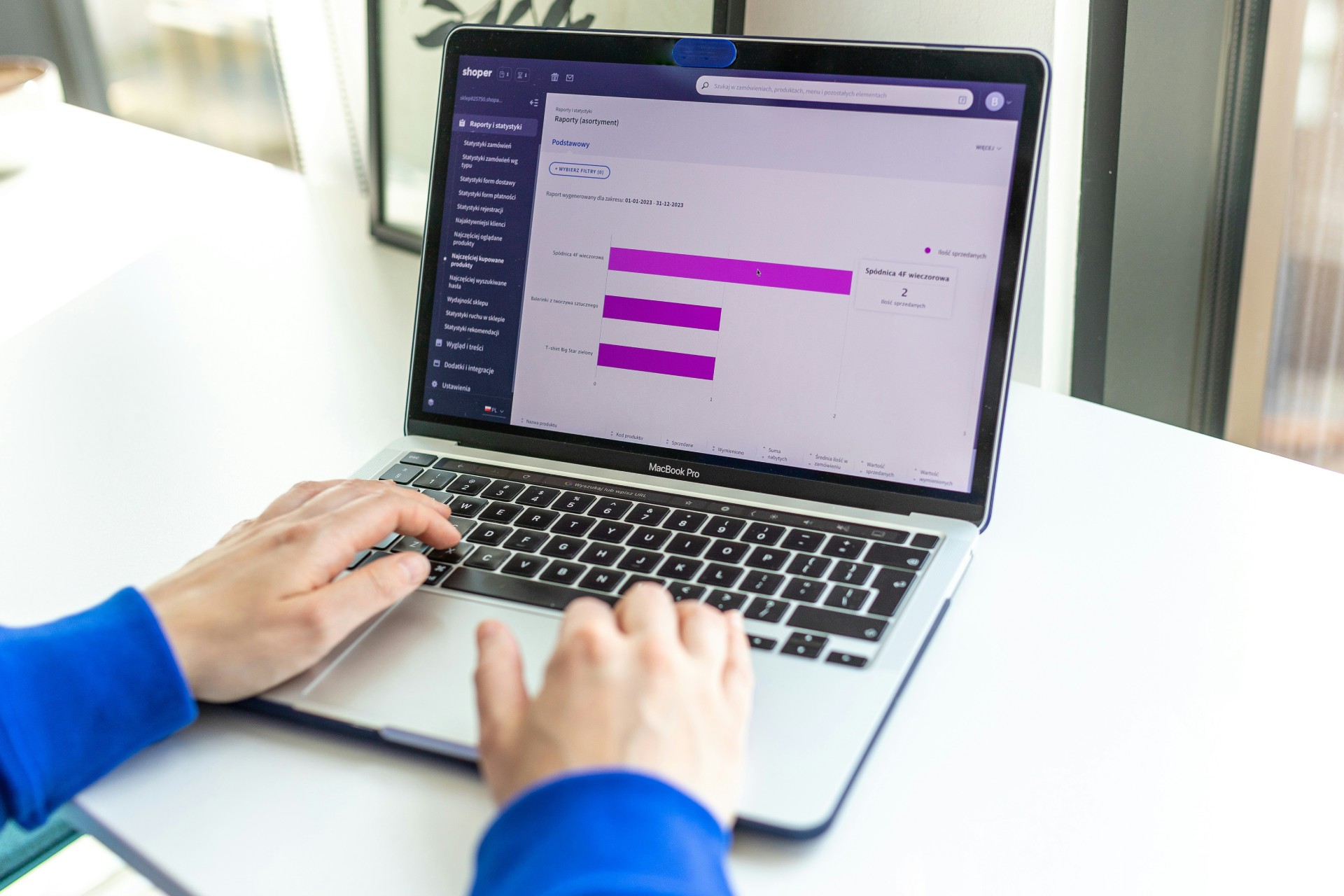

W Belgrav prowadzimy support WordPress, który działa dokładnie na tej zasadzie — stały monitoring, regularne aktualizacje, kopie zapasowe, konfiguracja zabezpieczeń. Nie czekamy, aż coś się zepsuje. Działamy zanim problem się pojawi.

Cotygodniowe kopie zapasowe, comiesięczne aktualizacje WordPressa i wtyczek, monitoring uptime, monitoring Wordfence, konfiguracja cache, raporty e-mail — to standard w każdym pakiecie. W wersji Premium dochodzi priorytet w zgłoszeniach, indywidualny Status Page i godzina wsparcia miesięcznie.

Jeśli AI potrafi znaleźć krytyczną lukę w kilka godzin, to jedyną odpowiedzią jest system, który reaguje równie szybko. Nie właściciel firmy, który „jak będzie miał chwilę, to zaktualizuje wtyczki". System.

Bezpieczeństwo to wyścig. Pytanie, kto biegnie za Ciebie

Świat cyberbezpieczeństwa wchodzi w nową erę. Modele AI klasy Mythos Preview to dopiero początek — Anthropic mówi wprost, że nie widzi powodów, dla których możliwości tych modeli miałyby się zatrzymać na obecnym poziomie.

Strona, która dziś jest bezpieczna, jutro może mieć lukę odkrytą przez AI i wykorzystaną zanim ktokolwiek zdąży zareagować. Różnica między stroną, która przetrwa, a stroną, która padnie ofiarą ataku, nie leży w tym, czy ma najnowszy design. Leży w tym, czy ktoś pilnuje jej bezpieczeństwa na co dzień.

Twoja konkurencja nie śpi. Atakujący z AI pod ręką — tym bardziej.

Chcesz wiedzieć, w jakim stanie jest bezpieczeństwo Twojej strony? Napisz do nas — zrobimy przegląd i powiemy wprost, co wymaga uwagi.